Mẹo Sql injection tại sao phải đổi qua dạng hex

Mẹo về Sql injection tại sao phải đổi qua dạng hex 2022

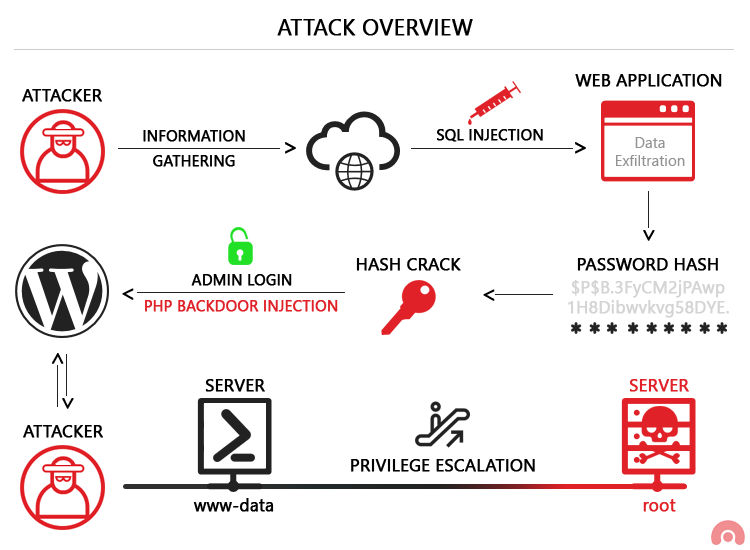

Hà Trần Thảo Minh đang tìm kiếm từ khóa Sql injection tại sao phải đổi qua dạng hex được Cập Nhật vào lúc : 2022-11-23 03:22:03 . Với phương châm chia sẻ Mẹo Hướng dẫn trong nội dung bài viết một cách Chi Tiết 2022. Nếu sau khi đọc tài liệu vẫn ko hiểu thì hoàn toàn có thể lại Comment ở cuối bài để Mình lý giải và hướng dẫn lại nha.SQL Injection là một kỹ thuật tận dụng những lỗ hổng về câu truy vấn của những ứng dụng. Được thực hiện bằng phương pháp chèn thêm một đoạn SQL để làm sai lệnh đi câu truy vấn ban đầu, từ đó hoàn toàn có thể khai thác tài liệu từ database. SQL injection hoàn toàn có thể được cho phép những kẻ tấn công thực hiện những thao tác như một người quản trị web, trên cơ sở tài liệu của ứng dụng.

Nội dung chính Show- Ví dụ thực tiễn SQL InjectionSự nguy hiểm của SQL InjectionVí dụ tấn côngCác phần dễ bị tấn côngCách giảm thiểu và phòng ngừa SQL Injection

Ví dụ thực tiễn SQL Injection

Ví dụ, trong form đăng nhập, người tiêu dùng nhập tài liệu, trong trường tìm kiếm người tiêu dùng nhập văn bản tìm kiếm, trong biểu mẫu lưu tài liệu, người tiêu dùng nhập tài liệu cần lưu. Tất cả những tài liệu được chỉ định này đều đi vào cơ sở tài liệu.

Thay vì nhập tài liệu đúng, kẻ tấn công tận dụng lỗ hổng để insert và thực thi những câu lệnh SQL phạm pháp để lấy tài liệu của người tiêu dùng… SQL Injection được thực hiện với ngôn từ lập trình SQL. SQL (Structured Query Language) được sử dụng để quản lý tài liệu được tàng trữ trong toàn bộ cơ sở tài liệu.

Tuy nhiên ngày này chứng ta thường thao tác trên những framework tân tiến. Các framework đều đã được test thận trọng để phòng tránh những lỗi, trong đó có SQL Injection.

Sự nguy hiểm của SQL Injection

- Hack tài khoản thành viên.Ăn cắp hoặc sao chép tài liệu của trang web hoặc khối mạng lưới hệ thống.Thay đổi tài liệu nhạy cảm của khối mạng lưới hệ thống.Xóa tài liệu nhạy cảm và quan trọng của khối mạng lưới hệ thống.Người dùng hoàn toàn có thể đăng nhập

vào ứng dụng với tư cách người tiêu dùng khác, trong cả với tư cách quản trị viên.Người dùng hoàn toàn có thể xem thông tin thành viên thuộc về những người dân tiêu dùng khác, ví dụ rõ ràng hồ sơ của người tiêu dùng khác, rõ ràng thanh toán giao dịch thanh toán của tớ,…Người dùng hoàn toàn có thể sửa đổi cấu trúc của cơ sở tài liệu, thậm chí xóa những bảng trong cơ sở tài liệu ứng dụng.Người dùng hoàn toàn có thể trấn áp sever cơ sở tài liệu và thực thi lệnh theo ý muốn.

Ví dụ tấn công

Việc kiểm tra lỗ hổng này hoàn toàn có thể được thực hiện rất thuận tiện và đơn giản. Đôi khi ta chỉ việc nhập ký hiệu ' hoặc " vào những trường được kiểm tra. Nếu nó trả về bất kỳ thông báo bất thần hoặc không bình thường, thì ta hoàn toàn có thể chắc như đinh rằng SQL Injection khả thi cho trường đó.

Ví dụ: một Form đăng nhập như sau

Và đoạn code server xử lý của bạn:

if(isset($_POST['username']) && isset($_POST['password'])) $sql = "SELECT * FROM tbl_user WHERE username="". $_POST["username'] . "' AND password = '" .$_POST['password'] ."'";Nếu như người tiêu dùng không nhập thông thường nữa mà ví dụ như họ có thêm một dấu nháy ' hoặc " vào thì dòng code của bạn sẽ bị lỗi ngay. Hoặc họ hoàn toàn có thể sửa thành một câu truy vấn luôn luôn đúng như sau.

SELECT * FROM tbl_user WHERE username="" OR '1' = '1' and password = '' OR '1' = '1'Hoặc chèn thêm một câu lệnh truy vấn phía sau:

VD:

SELECT * FROM tbl_user WHERE username="admin" and password = 'admin'; Drop table users;Các phần dễ bị tấn công

Các phần dễ bị tấn công gồm có:

- Form đăng nhậpForm tìm kiếmForm nhận xétBất

kì trường lưu hoặc trường đầu vào của dữ liệuLiên kết của website

Cần lưu ý là trong khi thử nghiệm chống lại tấn công này là không thể chỉ kiểm tra một hoặc một vài trường chính bới một trường hoàn toàn có thể được bảo vệ chống lại SQL Injection, nhưng một trường khác thì không. Do đó, điều quan trọng là đừng quên kiểm tra tất cả những trường của trang web.

Cách giảm thiểu và phòng ngừa SQL Injection

Luôn kiểm tra kỹ những trường nhập tài liệu và những bạn cần ràng buộc thật kỹ tài liệu người tiêu dùng nhập vào.

Ví dụ:

//Thông thường $id = $_GET['id']; //Ràng buộc $id = isset($_GET['id'])?(string)(int)$_GET['id']:false;Dùng Regular Expression để vô hiệu đi những ký tự lạ hoặc những ký tự không phải là số.

$id = isset($_GET['id']) ? $_GET['id'] : false; $id = str_replace('/[^0-9]/', '', $id);Hoặc dùng những hàm có sẵn để giảm thiểu lỗi. Mỗi khi truy vấn thì mọi người nên sử dụng thêm hàm mysqli_real_escape_string để quy đổi một chuỗi thành một query bảo vệ an toàn và đáng tin cậy.

$id = isset($_GET['id'])?(string)(int)$_GET['id']:false; $sql="SELECT * FROM tbl_user WHERE id= " . mysqli_real_escape_string($id);Và lời khuyên ở đầu cuối là tất cả chúng ta nên dùng những Framework và hạn chế dùng code thuần tối đa nếu hoàn toàn có thể. Framework luôn có hiệp hội hoặc những Chuyên Viên bảo mật thông tin giúp tìm lỗi và update liên tục, từ đó tất cả chúng ta hoàn toàn có thể giảm sút thời gian xử lý lỗi để tăng thời gian làm sản phẩm cũng là một điều hay.

Tham khảo thêm những vị trí tuyển lập trình SQL lương cao tại Topdev.

Tải thêm tài liệu liên quan đến nội dung bài viết Sql injection tại sao phải đổi qua dạng hex Lỗ hổng Injection Xss là gì SQL injection demo SQL injection example

Post a Comment